-- Update --

advisory von lenovo

Da der private key des Zertifikats mittlerweile geknackt ist können Betroffene sehr leicht angegriffen werden.

Das Zertifikat gilt auch als Signatur für Software es ist also nicht nur beim Surfen gefährlich.

Jeder der davon betroffen ist sollte es umgehend entfernen.

Test:

Ob man betroffen ist kann man hier testen.

Wenn der Browser keine Zertifikatswarnmeldung anzeigt ist man betroffen!

ibmthink hat eine Liste betroffener Serien gepostet.

Erste Hilfe:

Automatisch:

Anleitung von Lenovo mit Removal-Tool

Windows Defender kann es auch entfernen

Manuell:

1. Superfish (Visual Discovery) deinstallieren. (neue Deinstallationsanleitung )

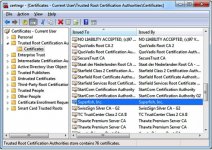

2. Das superfish Zertifikat löschen: windows, firefox/thunderbird

Nachdem alle Zertifikate entfernt wurden muss auch noch der browsercache gelöscht werden.

Um sicher zu gehen dass alles OK ist den Test erneut durchführen!

Weiterführende Empfehlungen:

1. Daten sichern

2. Betriebssystem neu installieren (Nicht über die recovery partition oder davon erstellen Medien!)

a) Windows clean-install

b) Linux Ubuntu Schnelleinstieg

3. Mit dem sauberen Betriebssystem sämtliche Passwörter zu Online-Accounts ändern die auf dem betroffenen System eingegeben wurden, angefangen beim primären E-Mail Account.

Links

Pressemitteilung von Lenovo

heise

chip

-- Originalpost --

Nennt sich superfish und klinkt sich auch in SSL Verbindungen ein (mit einem eigenen Zertifikat) was ein immenses Sicherheitsrisiko darstellt.

Betroffen sind mindestens die Geräte der Y,P und Z Serien, aber paranoid wie ich bin empfehle ich auch allen anderen Thinkpad Besitzern die noch mit der Factory-Install unterwegs sind eine clean-install.

http://www.engadget.com/2015/02/19/lenovo-superfish-adware-preinstalled/

https://forums.lenovo.com/t5/Lenovo...-adware-spam-Superfish-powerd-by/td-p/1726839

advisory von lenovo

Da der private key des Zertifikats mittlerweile geknackt ist können Betroffene sehr leicht angegriffen werden.

Das Zertifikat gilt auch als Signatur für Software es ist also nicht nur beim Surfen gefährlich.

Jeder der davon betroffen ist sollte es umgehend entfernen.

Test:

Ob man betroffen ist kann man hier testen.

Wenn der Browser keine Zertifikatswarnmeldung anzeigt ist man betroffen!

ibmthink hat eine Liste betroffener Serien gepostet.

Erste Hilfe:

Automatisch:

Anleitung von Lenovo mit Removal-Tool

Windows Defender kann es auch entfernen

Manuell:

1. Superfish (Visual Discovery) deinstallieren. (neue Deinstallationsanleitung )

2. Das superfish Zertifikat löschen: windows, firefox/thunderbird

Nachdem alle Zertifikate entfernt wurden muss auch noch der browsercache gelöscht werden.

Um sicher zu gehen dass alles OK ist den Test erneut durchführen!

Weiterführende Empfehlungen:

1. Daten sichern

2. Betriebssystem neu installieren (Nicht über die recovery partition oder davon erstellen Medien!)

a) Windows clean-install

b) Linux Ubuntu Schnelleinstieg

3. Mit dem sauberen Betriebssystem sämtliche Passwörter zu Online-Accounts ändern die auf dem betroffenen System eingegeben wurden, angefangen beim primären E-Mail Account.

Links

Pressemitteilung von Lenovo

heise

chip

-- Originalpost --

Nennt sich superfish und klinkt sich auch in SSL Verbindungen ein (mit einem eigenen Zertifikat) was ein immenses Sicherheitsrisiko darstellt.

Betroffen sind mindestens die Geräte der Y,P und Z Serien, aber paranoid wie ich bin empfehle ich auch allen anderen Thinkpad Besitzern die noch mit der Factory-Install unterwegs sind eine clean-install.

http://www.engadget.com/2015/02/19/lenovo-superfish-adware-preinstalled/

https://forums.lenovo.com/t5/Lenovo...-adware-spam-Superfish-powerd-by/td-p/1726839

Zuletzt bearbeitet: