NoMoreLenovo

New member

- Registriert

- 4 Aug. 2022

- Beiträge

- 12

Liebe Forent/innen !

Eigentlich bin ich mit Computern groß geworden und bin seit fast 40 Jahren in der IT-Branche tätig.

Das Lenovo Thinkpad einer Freundin wurde mit Windows 10 vorinstalliert geliefert und hat einwandfrei funktioniert.

Die Benachrichtigung "Ein neue Firmware" ist verfügbar "wollen sie diese nun installieren" (sinngemäß) habe ich befolgt und das Firmware-Update durchgeführt.

Nun sind alle wertvollen Daten offenbar verloren und KEINER will daran Schuld sein ?

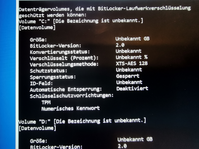

Wie ich meine wurde das Gerät bereits mit einer aktivierten Verschlüsselung ausgeliefert und so durch das Firmware -Update quasi unbrauchbar.

Meiner Meinung nach liegt hier ein schwerer Produktmangel vor und es bestehen Schadensersatzansprüche gegenüber Lenovo - wie seht ihr das ?

Danke für euren Input

Thomas

Eigentlich bin ich mit Computern groß geworden und bin seit fast 40 Jahren in der IT-Branche tätig.

Das Lenovo Thinkpad einer Freundin wurde mit Windows 10 vorinstalliert geliefert und hat einwandfrei funktioniert.

Die Benachrichtigung "Ein neue Firmware" ist verfügbar "wollen sie diese nun installieren" (sinngemäß) habe ich befolgt und das Firmware-Update durchgeführt.

Nun sind alle wertvollen Daten offenbar verloren und KEINER will daran Schuld sein ?

Wie ich meine wurde das Gerät bereits mit einer aktivierten Verschlüsselung ausgeliefert und so durch das Firmware -Update quasi unbrauchbar.

Meiner Meinung nach liegt hier ein schwerer Produktmangel vor und es bestehen Schadensersatzansprüche gegenüber Lenovo - wie seht ihr das ?

Danke für euren Input

Thomas